Definition der Ringsignatur

Eine Ringsignatur ist eine Art digitale Signatur, bei der die Identität des Unterzeichners anonym bleibt. Es wird durch die Kombination öffentlicher Schlüssel verschiedener Benutzer erstellt, was es schwierig macht, zu identifizieren, wer das Dokument oder die Transaktion tatsächlich unterzeichnet hat. Ringsignaturen werden am häufigsten in Kryptowährungen und Blockchain-basierten Anwendungen zum Schutz vor Fälschungen und unbefugten Transaktionen verwendet.

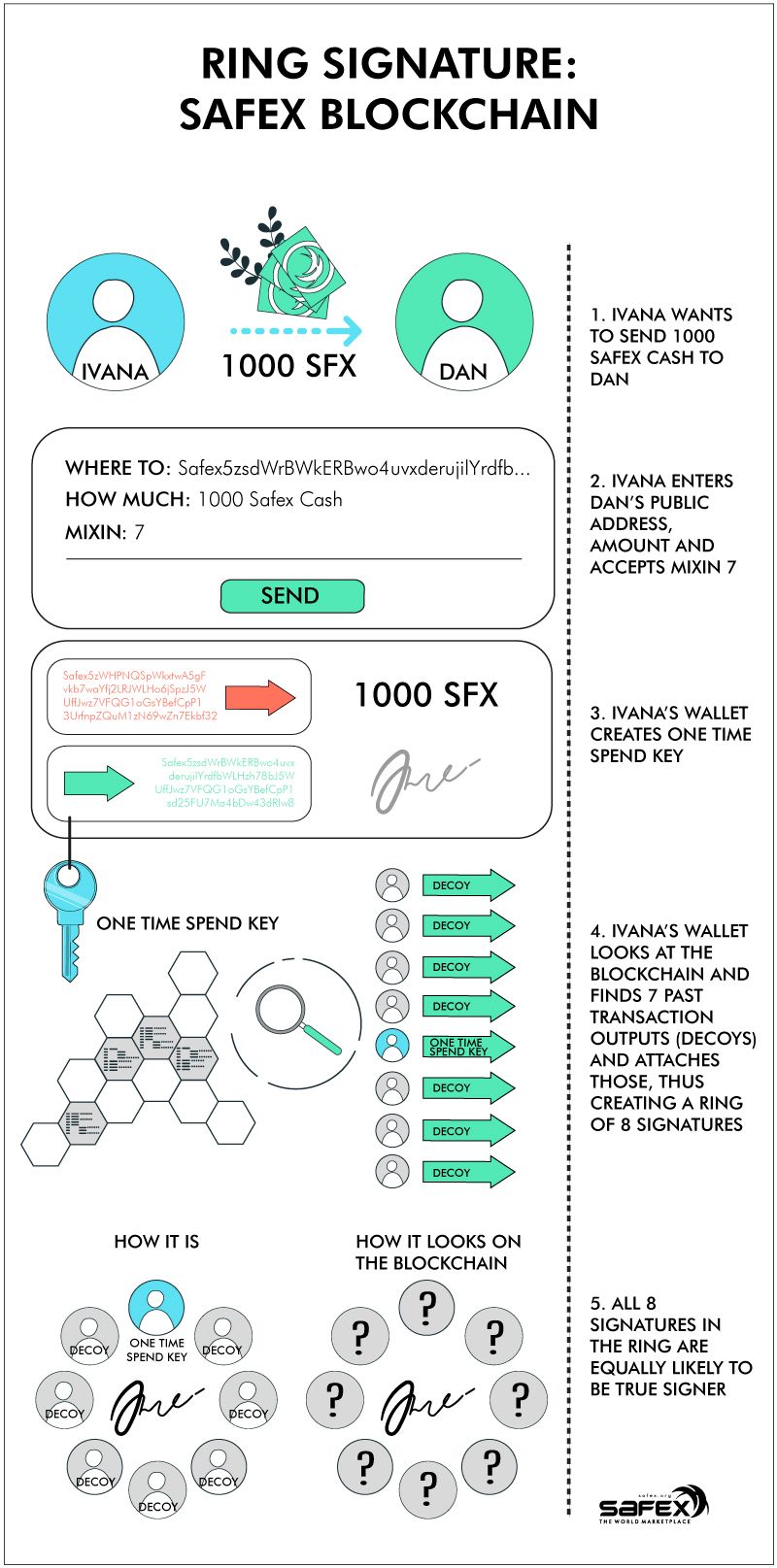

Wie funktioniert eine Ringsignatur?

Um eine Ringsignatur zu erstellen, müssen mehrere öffentliche Schlüssel kombiniert werden – typischerweise aus mehreren Quellen, beispielsweise von verschiedenen Benutzern in einem Netzwerk. Diese öffentlichen Schlüssel können dann zusammen verwendet werden, um eine verschlüsselte Datenzeichenfolge zu generieren, die die Signatur für jeden am Prozess beteiligten Benutzer darstellt. Diese verschlüsselte Zeichenfolge enthält alle notwendigen Informationen über die unterzeichnenden Parteien, ohne deren Identität preiszugeben – und ermöglicht ihnen so Anonymität, während gleichzeitig ihre Authentizität durch kryptografische Verifizierungsmethoden überprüft wird. Die resultierende Ringsignatur kann dann an eine beliebige Anzahl von Dokumenten oder Transaktionen angehängt werden, um sicherzustellen, dass nur autorisierte Personen Zugriff auf und/oder Kontrolle über diese Vermögenswerte haben.

Vorteile der Verwendung einer Ringsignatur

Der Hauptvorteil der Verwendung einer Ringsignatur besteht darin, dass sie Anonymität gewährleistet und gleichzeitig einen Authentifizierungsnachweis durch digitale Signaturen bietet. Dies macht es ideal für den Einsatz in Szenarien, in denen die Privatsphäre gewahrt bleiben muss, aber auch ein gewisses Maß an Vertrauen zwischen den an Transaktionen oder anderen Aktivitäten beteiligten Parteien erforderlich ist, die sichere Authentifizierungsmethoden erfordern (z. B. Abstimmungen). Da bei dieser Methode außerdem mehrere öffentliche Schlüssel miteinander kombiniert werden, besteht weniger Risiko, dass ein Schlüssel durch Hacking-Versuche kompromittiert wird – was die Sicherheit deutlich erhöht, als wenn man sich nur auf einen einzigen Schlüssel verlässt.