Le partage est une forme de partitionnement dans laquelle les données sont réparties sur plusieurs serveurs ou bases de données, permettant une plus grande évolutivité et des performances améliorées. Il est largement utilisé dans l’espace des crypto-monnaies comme moyen d’augmenter le débit des transactions sur les blockchains publiques.

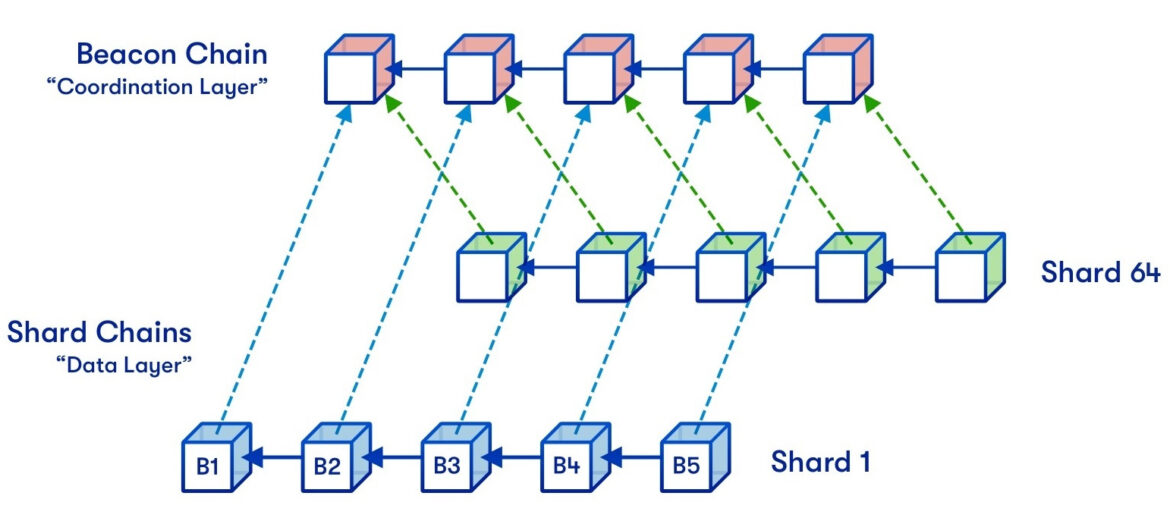

Dans les réseaux blockchain, le partitionnement peut être appliqué à différents niveaux : fragments de réseau, d’état et de transaction. Les fragments de réseau divisent les nœuds en sous-groupes ; chaque groupe traite uniquement les transactions qui le concernent tout en ignorant les transactions des autres groupes. Les fragments d'état permettent à chaque nœud de stocker uniquement un sous-ensemble des données (état) de l'ensemble de la blockchain au lieu d'avoir à stocker toutes les informations sur chaque compte ou actif de la chaîne. Le partage des transactions permet un traitement parallèle en divisant les transactions entre plusieurs nœuds, puis en les combinant ultérieurement en un seul bloc avec son propre ensemble de règles de validation.

Le partage offre de nombreux avantages par rapport aux approches traditionnelles, tels qu'une évolutivité accrue et une amélioration de l'efficacité en réduisant les temps de chargement pour les utilisateurs lorsqu'ils accèdent à de grandes quantités de données stockées en chaîne. De plus, parce qu'il réduit les besoins de stockage pour les opérateurs de nœuds complets, le partitionnement rend la participation aux réseaux décentralisés plus accessible qu'auparavant – nécessitant moins de ressources pour gérer un nœud complet – permettant une plus grande décentralisation globale sans sacrifier la sécurité ou la sûreté des fonds détenus dans ces systèmes.

Cependant, la mise en œuvre du sharding comporte certains risques associés principalement à des vecteurs d'attaque potentiels s'il n'est pas correctement conçu ou mis en œuvre correctement, notamment des échecs de consensus dus à une exécution défectueuse du code et des attaques à double dépense de la part d'acteurs malveillants tentant d'exploiter les faiblesses de la conception du système lui-même, créant ainsi un environnement de confiance. s'affaiblit entre les participants au sein dudit réseau, ce qui rend l'adoption difficile si des garanties appropriées ne sont pas mises en place au préalable.