SHA-256 est un algorithme de hachage cryptographique utilisé par bon nombre des principales crypto-monnaies actuelles. Il a été conçu en 2001 par la National Security Agency (NSA) des États-Unis et fait partie de la famille Secure Hash Algorithm (SHA), qui comprend également SHA-1 et SHA-3.

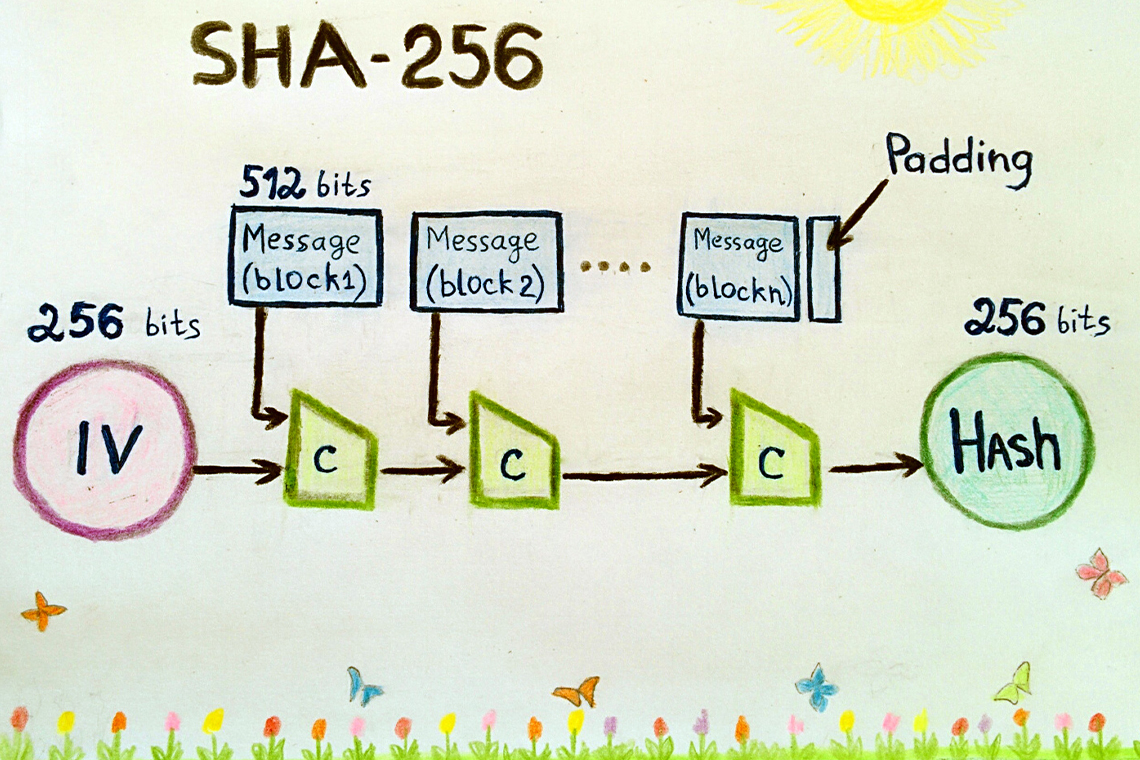

Le but de SHA-256 est de générer un résumé de message de 256 bits à partir d'une chaîne d'entrée. Ce résumé de message agit comme une empreinte numérique qui peut être utilisée pour vérifier l'authenticité de toute donnée ou document sans avoir accès à sa forme originale. Cela le rend particulièrement utile pour les applications de crypto-monnaie telles que la vérification des transactions blockchain, où les utilisateurs doivent être sûrs que leurs transactions sont authentiques et sécurisées avant de pouvoir avoir lieu.

La principale différence entre SHA-256 et les autres algorithmes de la même famille est sa longueur. Alors que la plupart des autres fonctions de hachage ont moins de bits que 256, ce qui les rend moins sécurisées lorsqu'il s'agit de blocs de données plus volumineux ou de messages plus complexes, SHA-256 a été spécialement conçu à cet effet. En plus d'être résistant aux attaques par force brute, il est très efficace pour évoluer avec des entrées plus importantes grâce à son utilisation de quatre tours au lieu de trois comme de nombreux autres algorithmes de la même famille.

En termes de sécurité, SHA-256 a fait ses preuves au fil du temps en devenant l'une des méthodes cryptographiques les plus largement adoptées aujourd'hui – non seulement dans la crypto-monnaie mais dans de nombreux secteurs, notamment la banque et la finance, le développement de logiciels et la santé, entre autres. Son haut niveau de sécurité garantit que toutes les informations transférées à l'aide de ce cryptage restent à l'abri des regards indiscrets, même si elles sont interceptées en cours de transmission ; Cependant, certaines faiblesses pourraient potentiellement être exploitées si un attaquant parvenait à accéder d'une manière ou d'une autre à votre clé privée – alors assurez-vous toujours de garder la vôtre en sécurité !